Если вы планируете сделку с его участием, мы настоятельно рекомендуем вам не совершать ее до окончания блокировки. Если пользователь уже обманул вас каким-либо образом, пожалуйста, пишите в арбитраж, чтобы мы могли решить проблему как можно скорее.

Вы не защищены, используя VPN, SSH, Dedicated и другие сетевые соединения/протоколы и сервера) которые, по вашему мнению, делают вас анонимными, и делают безопасным ваш серфинг в сети, и каким образом можно усилить нашу связку.

DNSCrypt - это софт, который позволяет шифровать DNS запросы.

В момент, когда вы работаете на VPN или (duble , tripl VPN) не важно, при использовании протоколов HTTPS или SSL ваш http-трафик "защищен" однако - ЭТО СОВСЕМ НЕ ТАК.

Вы не сможете проверить и на 100% убедиться, что ваши DNS запросы не передаются в своём реальном виде.

Насколько б не был хорош VPN - это всего, лишь безопасность за 30 -300 $ в месяц, но прочитав мануал и правильно настроив наш DNS-трафик, сможете сами себя обезопасить от утечки DNS.

Начну с того, что открою вам глаза, на ваше "защищённое" соединение.

Рассмотрим пример.

-Зеленой полоской показаны зашифрованные соединения. VPN SERVER и HTTP-трафик

-Красной полоской показано не зашифрованное соединение с DNS server провайдера.

Ну, что скажете теперь? Да, передача данных на PROBIV.BIZ - (это пример) шифруется, но логи DNS - НЕТ! и если вами заинтересовался провайдер, то вся подноготная, о том какие сайты вы посещали и т.д. у него в свободном доступе. До кучи есть DNS-снупинг и DNS-спруфинг атаки - это когда между вами и вашим провайдером могут перехватить DNS запросы, а они у вас, как есть - в не зашифрованном виде.

Теперь пару слов, о DNS Leak.

DNS Leak - утечка IP ближайшего к вам DNS сервера, которая может произойти при резолвинге. DNS запросы могут поступать в обход вашего Proxy/Vpn/Анонимайзеров и других сетевых узлов, грубо говоря напрямую к DNS серверу провайдера, что собственно раскроет нашу реальную локацию.

Кто бы, что не писал. Отключая везде, всё, что можно, но упустив собственноручную настройку DNS-сервера, все ваши настройки теряют смысл.

Перейдем к установке.

Разберем установку и настройку DNSCrypt на примере Windows 8.1

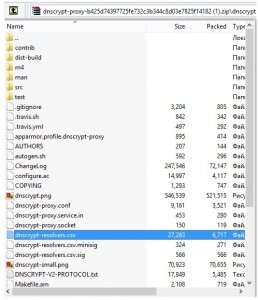

Скачиваем последнюю версию DNSCrypt с официального сайта. В Zip архиве.

Index of /dnscrypt-proxy/

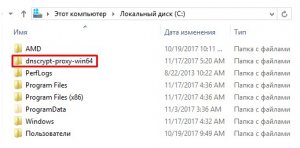

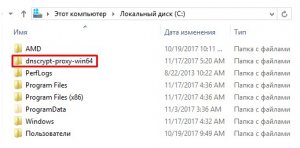

Распаковываем скачанный архив на диск C.

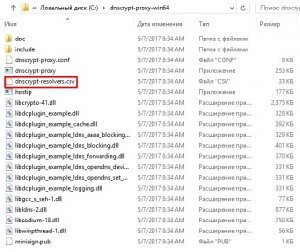

Перед тем как начать работу с DNSCrypt нам необходимо обновить список DNS серверов.

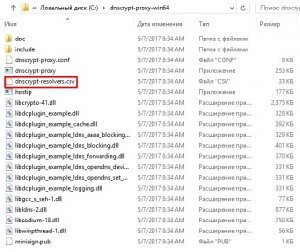

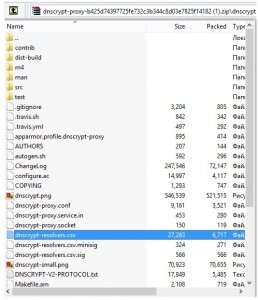

В скачанном архиве мы найдем следующий файл dnscrypt-resolvers.cvs. Его мы и будем "Обновлять".

Все обновления DNS серверов можно скачать на официальном сайте DNSCrypt.

History for dnscrypt-resolvers.csv - jedisct1/dnscrypt-proxy · GitHub

Мы видим что есть "свежие" обновления DNS серверов. Скачиваем любое из представленных (в нашем случае на данный момент) обновление.

Из скачанного архива копируем файл dnscrypt-resolvers.cvs и заменяем его в нашей папке на диске C.

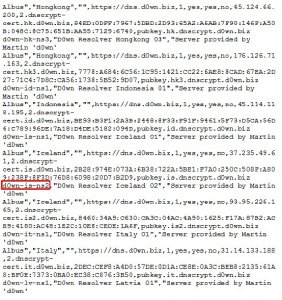

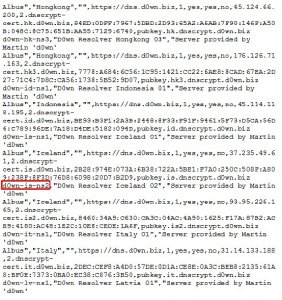

Открываем файл dnscrypt-resolvers.cvs средствами Office или блокнотом.

Видим списки DNS серверов по странам. Разберем на примере IceLand.

Красной рамкой я выделил сам сервер IceLand к которому мы и будем подключаться что бы зашифровать наш DNS трафик от провайдера.

И так приступим.

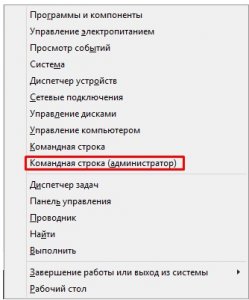

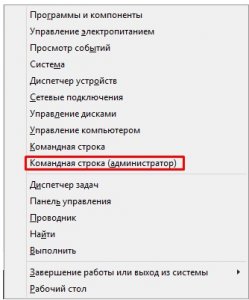

Нам необходимо открыть командную строку от Администратора.

В Windows 8.1 это сочетание клавиш WIN+X

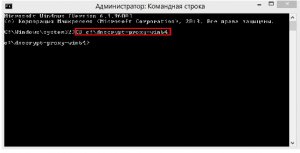

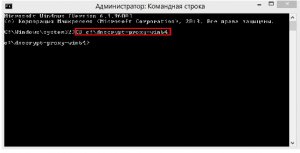

В командной строке указываем пусть к нашему DNSCrypt.

CD c:\dnscrypt-proxy-win64

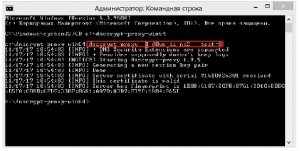

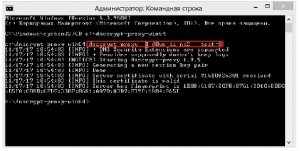

Следующим шагом мы протестируем выбранный нами сервер IceLand.

Для этого в командной строке вводи команду:

dnscrypt-proxy -R d0wn-is-ns2 --test=0

На скриншоте мы видим что сервер ответил. Сертификат валиден. Это означает, что это именно тот сервер за который себя выдает. Им можно пользоваться.

Если сервер не отвечает. То необходимо вернуться к списку серверов и подобрать другой.

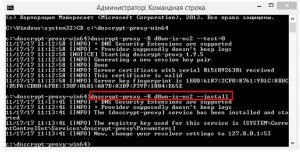

Выбранный сервер нам подходит и мы желаем пользоваться им для преобразования имён сайтов в IP-адреса.

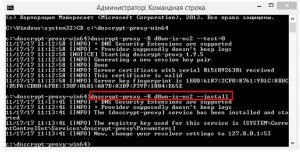

Для этого вводим команду для настройки DNSCrypt на работу с данным сервером:

dnscrypt-proxy -R d0wn-is-ns2 --install

На сткриншоте видно, что сервер установился как служба в Windows. Видим путь в Реестре, где теперь расположены его текущие настройки. И так же видим совет настроить наше сетевое соединение на осуществление DNS-запросов на адрес 127.0.0.1:53.

Теперь нам необходимо изменить настройки DNS нашего сетевого соединения.

Для этого перейдем в Центр управления сетями и общим доступом, во вкладку Изменение параметров адаптера.

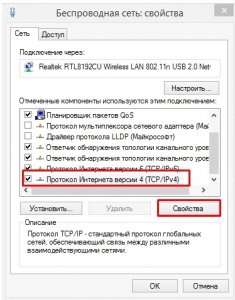

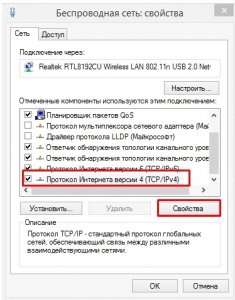

Разберу на примере беспроводного подключения (аналогично с сетевым кабелем)

Кликаем правой кнопкой мыши по иконке и переходим в свойства.

Во вкладке "Сеть" выберем Протокол Интернета верcии 4(TCP/IPv4) и переходим в Свойства.

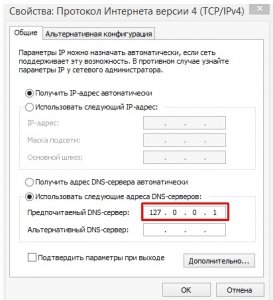

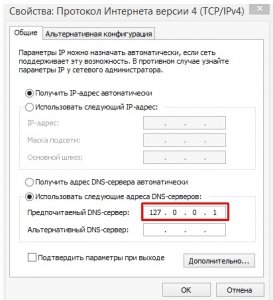

Мы задаем адрес для DNS сервера который был указан в консоле после установки DNSCrypt.

127.0.0.1 Номер порта 53 указывать не надо. т.к. он используется по умолчанию.

Готово. Теперь клиентская программа DNSCrypt будет запускаться на нашем компьютере при его включении и обслуживать все запросы DNS.

DNSCrypt - это софт, который позволяет шифровать DNS запросы.

В момент, когда вы работаете на VPN или (duble , tripl VPN) не важно, при использовании протоколов HTTPS или SSL ваш http-трафик "защищен" однако - ЭТО СОВСЕМ НЕ ТАК.

Вы не сможете проверить и на 100% убедиться, что ваши DNS запросы не передаются в своём реальном виде.

Насколько б не был хорош VPN - это всего, лишь безопасность за 30 -300 $ в месяц, но прочитав мануал и правильно настроив наш DNS-трафик, сможете сами себя обезопасить от утечки DNS.

Начну с того, что открою вам глаза, на ваше "защищённое" соединение.

Рассмотрим пример.

-Зеленой полоской показаны зашифрованные соединения. VPN SERVER и HTTP-трафик

-Красной полоской показано не зашифрованное соединение с DNS server провайдера.

Ну, что скажете теперь? Да, передача данных на PROBIV.BIZ - (это пример) шифруется, но логи DNS - НЕТ! и если вами заинтересовался провайдер, то вся подноготная, о том какие сайты вы посещали и т.д. у него в свободном доступе. До кучи есть DNS-снупинг и DNS-спруфинг атаки - это когда между вами и вашим провайдером могут перехватить DNS запросы, а они у вас, как есть - в не зашифрованном виде.

Теперь пару слов, о DNS Leak.

DNS Leak - утечка IP ближайшего к вам DNS сервера, которая может произойти при резолвинге. DNS запросы могут поступать в обход вашего Proxy/Vpn/Анонимайзеров и других сетевых узлов, грубо говоря напрямую к DNS серверу провайдера, что собственно раскроет нашу реальную локацию.

Кто бы, что не писал. Отключая везде, всё, что можно, но упустив собственноручную настройку DNS-сервера, все ваши настройки теряют смысл.

Перейдем к установке.

Разберем установку и настройку DNSCrypt на примере Windows 8.1

Скачиваем последнюю версию DNSCrypt с официального сайта. В Zip архиве.

Index of /dnscrypt-proxy/

Распаковываем скачанный архив на диск C.

Перед тем как начать работу с DNSCrypt нам необходимо обновить список DNS серверов.

В скачанном архиве мы найдем следующий файл dnscrypt-resolvers.cvs. Его мы и будем "Обновлять".

Все обновления DNS серверов можно скачать на официальном сайте DNSCrypt.

History for dnscrypt-resolvers.csv - jedisct1/dnscrypt-proxy · GitHub

Мы видим что есть "свежие" обновления DNS серверов. Скачиваем любое из представленных (в нашем случае на данный момент) обновление.

Из скачанного архива копируем файл dnscrypt-resolvers.cvs и заменяем его в нашей папке на диске C.

Открываем файл dnscrypt-resolvers.cvs средствами Office или блокнотом.

Видим списки DNS серверов по странам. Разберем на примере IceLand.

Красной рамкой я выделил сам сервер IceLand к которому мы и будем подключаться что бы зашифровать наш DNS трафик от провайдера.

И так приступим.

Нам необходимо открыть командную строку от Администратора.

В Windows 8.1 это сочетание клавиш WIN+X

В командной строке указываем пусть к нашему DNSCrypt.

CD c:\dnscrypt-proxy-win64

Следующим шагом мы протестируем выбранный нами сервер IceLand.

Для этого в командной строке вводи команду:

dnscrypt-proxy -R d0wn-is-ns2 --test=0

На скриншоте мы видим что сервер ответил. Сертификат валиден. Это означает, что это именно тот сервер за который себя выдает. Им можно пользоваться.

Если сервер не отвечает. То необходимо вернуться к списку серверов и подобрать другой.

Выбранный сервер нам подходит и мы желаем пользоваться им для преобразования имён сайтов в IP-адреса.

Для этого вводим команду для настройки DNSCrypt на работу с данным сервером:

dnscrypt-proxy -R d0wn-is-ns2 --install

На сткриншоте видно, что сервер установился как служба в Windows. Видим путь в Реестре, где теперь расположены его текущие настройки. И так же видим совет настроить наше сетевое соединение на осуществление DNS-запросов на адрес 127.0.0.1:53.

Теперь нам необходимо изменить настройки DNS нашего сетевого соединения.

Для этого перейдем в Центр управления сетями и общим доступом, во вкладку Изменение параметров адаптера.

Разберу на примере беспроводного подключения (аналогично с сетевым кабелем)

Кликаем правой кнопкой мыши по иконке и переходим в свойства.

Во вкладке "Сеть" выберем Протокол Интернета верcии 4(TCP/IPv4) и переходим в Свойства.

Мы задаем адрес для DNS сервера который был указан в консоле после установки DNSCrypt.

127.0.0.1 Номер порта 53 указывать не надо. т.к. он используется по умолчанию.

Готово. Теперь клиентская программа DNSCrypt будет запускаться на нашем компьютере при его включении и обслуживать все запросы DNS.

Последнее редактирование: