Незаметный клик во время созвона стоит жертвам целого состояния.

Функционал Zoom, связанный с удалённым доступом к компьютеру, стал основой новой изощрённой схемы атак, направленной на специалистов из криптовалютной и финансовой отрасли. Возможность передавать контроль над устройством другим участникам видеозвонка, ранее воспринимаемая как полезный инструмент для совместной работы, теперь используется злоумышленниками для установки вредоносного ПО и кражи данных.

Одним из таких атакующих выступает группировка, получившая условное название ELUSIVE COMET от некоммерческой организации The Security Alliance (SEAL), занимающейся вопросами безопасности в криптосекторе. Акторы маскируются под сотрудников венчурной фирмы Aureon Capital, а также связанных с ней ресурсов — Aureon Press и The OnChain Podcast. Они создают тщательно оформленные сайты и активные профили в соцсетях, выдавая себя за авторитетных экспертов, чтобы завоевать доверие.

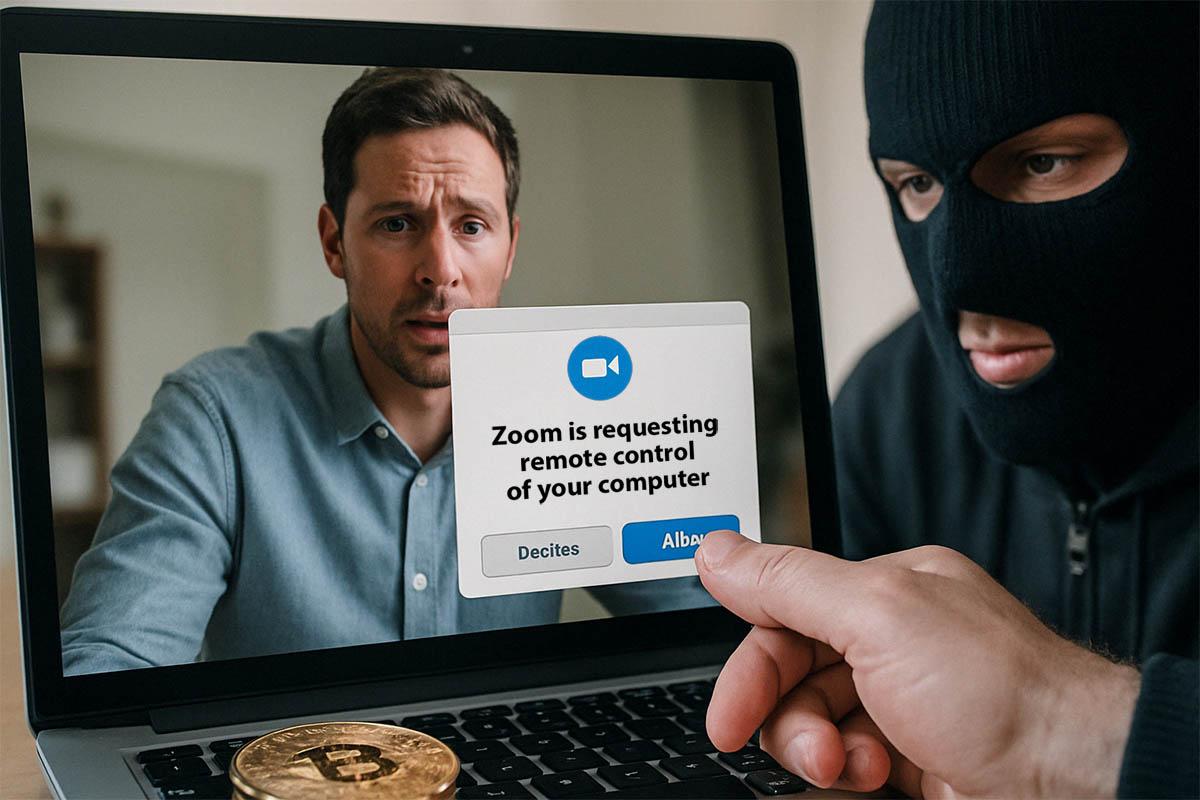

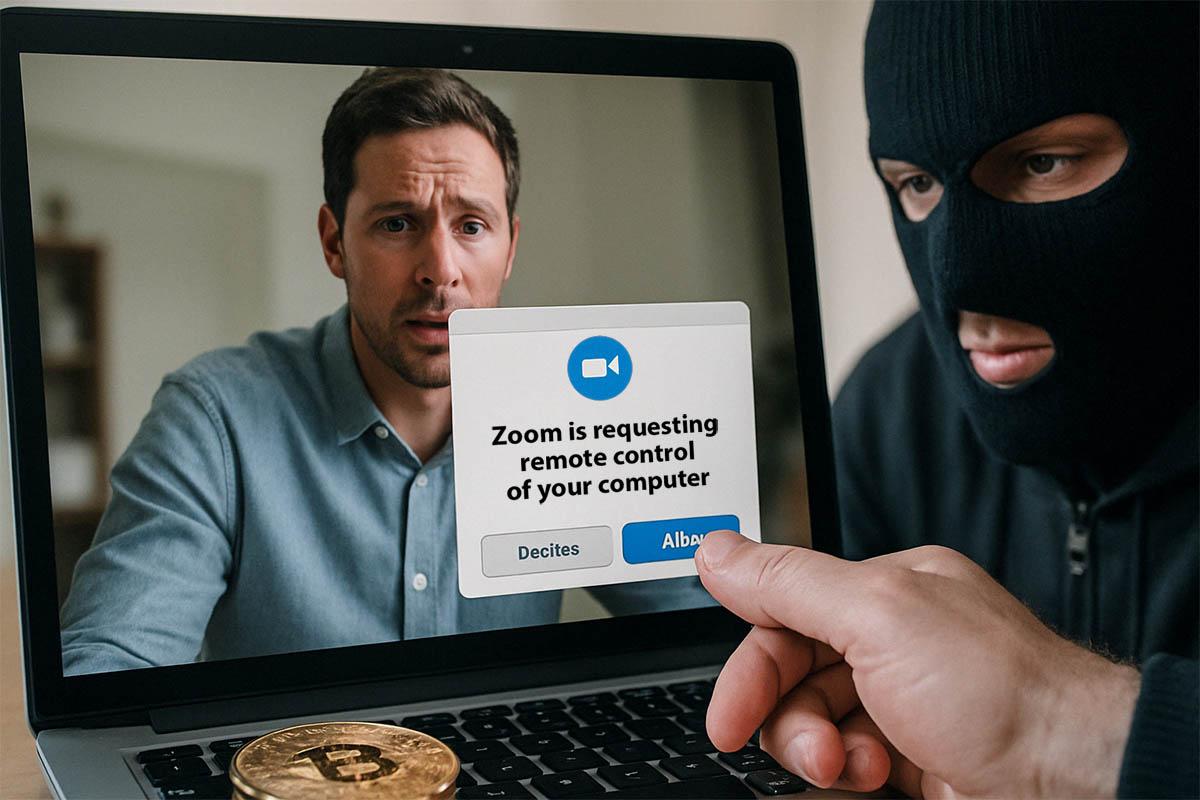

Жертвами становятся пользователи, которым злоумышленники пишут на платформе X* или по электронной почте с предложением поучаствовать в подкасте. После согласия начинается Zoom-звонок, в ходе которого жертве предлагается продемонстрировать экран — например, чтобы показать презентацию или проект. В этот момент атакующий делает запрос на удалённое управление компьютером. Если собеседник не замечает подвоха, он может случайно дать такое разрешение.

Особенность атаки в том, что злоумышленник заранее меняет отображаемое имя в Zoom на «Zoom», имитируя системное уведомление. По типу «Zoom запрашивает доступ на удалённое управление». Такой ход снижает настороженность жертвы — человек может автоматически кликнуть «разрешить», не задумываясь. Как отметил один из пострадавших, создатель NFT-платформы Emblem Vault Джейк Гэллен, он даже не заметил момента, когда передал управление. В результате он потерял доступ к некоторым своим аккаунтам и около 100 тысяч долларов.

Похожую атаку пытались провести и против главы консалтинговой компании Trail of Bits, но в этот раз безуспешно. Сотрудники компании обратили внимание на нестыковки: подозрительные аккаунты в соцсетях, нежелание общаться по электронной почте и фальшивые страницы планирования встреч. Эти признаки помогли вовремя распознать угрозу.

Особую обеспокоенность вызывает то, что разрешение на удалённое управление по умолчанию доступно во многих конфигурациях Zoom. Если пользователь или администратор вручную не запретил такую возможность, она остаётся открытой для потенциальной эксплуатации. Для организаций, работающих с криптовалютами или иной чувствительной информацией, специалисты советуют полностью отказаться от использования Zoom или хотя бы отключить функцию удалённого доступа.

Атака ELUSIVE COMET демонстрирует, что современная кибер угроза всё чаще связана не с уязвимостями в коде, а с просчётами в операционной безопасности. Человеческий фактор, отвлечённость и избыточное доверие к интерфейсу — всё это становится точками входа для атак. В условиях, когда технические защиты становятся всё сложнее обходить, злоумышленники переключаются на социальную инженерию и манипуляции с поведением жертвы.

* Социальная сеть запрещена на территории Российской Федерации.

Источник

Функционал Zoom, связанный с удалённым доступом к компьютеру, стал основой новой изощрённой схемы атак, направленной на специалистов из криптовалютной и финансовой отрасли. Возможность передавать контроль над устройством другим участникам видеозвонка, ранее воспринимаемая как полезный инструмент для совместной работы, теперь используется злоумышленниками для установки вредоносного ПО и кражи данных.

Одним из таких атакующих выступает группировка, получившая условное название ELUSIVE COMET от некоммерческой организации The Security Alliance (SEAL), занимающейся вопросами безопасности в криптосекторе. Акторы маскируются под сотрудников венчурной фирмы Aureon Capital, а также связанных с ней ресурсов — Aureon Press и The OnChain Podcast. Они создают тщательно оформленные сайты и активные профили в соцсетях, выдавая себя за авторитетных экспертов, чтобы завоевать доверие.

Жертвами становятся пользователи, которым злоумышленники пишут на платформе X* или по электронной почте с предложением поучаствовать в подкасте. После согласия начинается Zoom-звонок, в ходе которого жертве предлагается продемонстрировать экран — например, чтобы показать презентацию или проект. В этот момент атакующий делает запрос на удалённое управление компьютером. Если собеседник не замечает подвоха, он может случайно дать такое разрешение.

Особенность атаки в том, что злоумышленник заранее меняет отображаемое имя в Zoom на «Zoom», имитируя системное уведомление. По типу «Zoom запрашивает доступ на удалённое управление». Такой ход снижает настороженность жертвы — человек может автоматически кликнуть «разрешить», не задумываясь. Как отметил один из пострадавших, создатель NFT-платформы Emblem Vault Джейк Гэллен, он даже не заметил момента, когда передал управление. В результате он потерял доступ к некоторым своим аккаунтам и около 100 тысяч долларов.

Похожую атаку пытались провести и против главы консалтинговой компании Trail of Bits, но в этот раз безуспешно. Сотрудники компании обратили внимание на нестыковки: подозрительные аккаунты в соцсетях, нежелание общаться по электронной почте и фальшивые страницы планирования встреч. Эти признаки помогли вовремя распознать угрозу.

Особую обеспокоенность вызывает то, что разрешение на удалённое управление по умолчанию доступно во многих конфигурациях Zoom. Если пользователь или администратор вручную не запретил такую возможность, она остаётся открытой для потенциальной эксплуатации. Для организаций, работающих с криптовалютами или иной чувствительной информацией, специалисты советуют полностью отказаться от использования Zoom или хотя бы отключить функцию удалённого доступа.

Атака ELUSIVE COMET демонстрирует, что современная кибер угроза всё чаще связана не с уязвимостями в коде, а с просчётами в операционной безопасности. Человеческий фактор, отвлечённость и избыточное доверие к интерфейсу — всё это становится точками входа для атак. В условиях, когда технические защиты становятся всё сложнее обходить, злоумышленники переключаются на социальную инженерию и манипуляции с поведением жертвы.

* Социальная сеть запрещена на территории Российской Федерации.

Источник