С 8 января в Trustwave SpiderLabs фиксируют активизацию сканов, попыток брутфорса и эксплойта, исходящих с IP-адресов российского хостера Proton66.

Расследование выявило в AS-сети также командные серверы ряда вредоносов.

Эксперты полагают, что Proton66, как и другой российский сервис-провайдер, Prospero, вовлечен в схемы предоставления услуг bulletproof-хостинга, продвигаемые в даркнете как Securehost и BEARHOST.

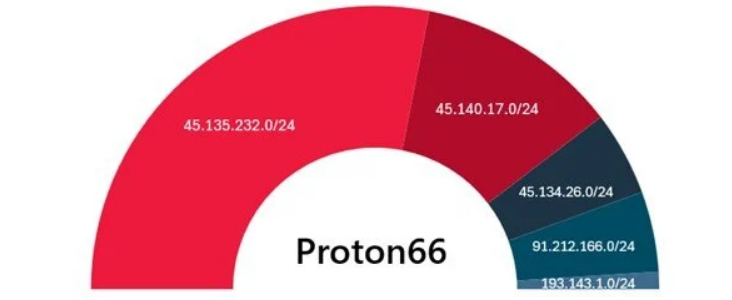

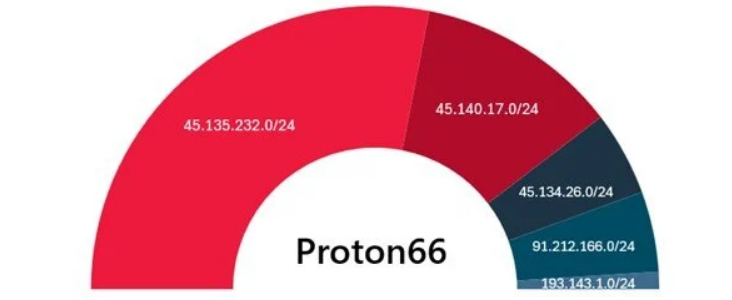

Закрепленная за Proton66 сеть AS198953 состоит из пяти блоков IP-адресов, которые в настоящее время числятся в черных списках Spamhaus и других борцов за чистоту интернета. В период с января по март вредоносную активность в основном проявляли два из них; мишенями чаще всего становились финансовые и ИТ-организации.

Из уязвимостей, которые пытались эксплуатировать злоумышленники, удалось идентифицировать следующие:

Две последние, по словам экспертов, обычно используются в атаках, нацеленных на внедрение в сеть шифровальщика SuperBlack (итерация LockBit 3.0).

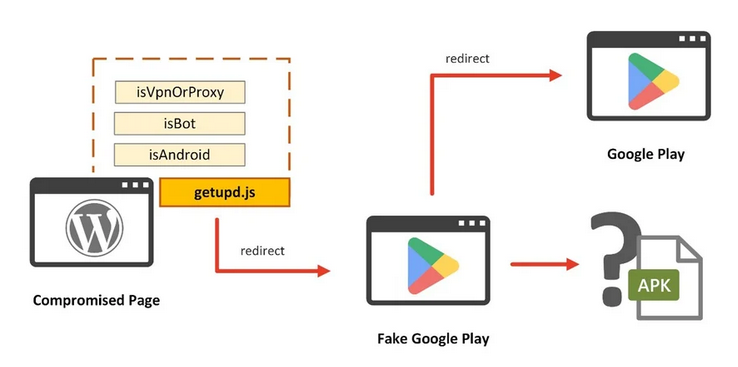

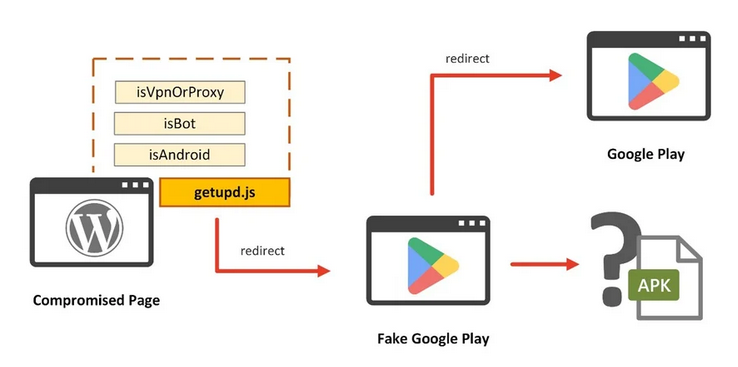

Один из IP-адресов Proton66 засветился в связи с кампанией по внедрению на WordPress-сайты редиректоров на поддельные страницы магазина Google Play. Оба выявленных источника вредоносных JavaScript-инъекций в рамках атак на Android-устройства до недавних пор размещались на московском сервере, а теперь перенесены к гонконгскому хостеру Chang Way Technologies.

Во владениях Proton66 также были обнаружены C2-серверы и хранилища файлов XWorm, StrelaStealer, WeaXor (усовершенствованный вариант шифровальщика Mallox).

Источник

Расследование выявило в AS-сети также командные серверы ряда вредоносов.

Эксперты полагают, что Proton66, как и другой российский сервис-провайдер, Prospero, вовлечен в схемы предоставления услуг bulletproof-хостинга, продвигаемые в даркнете как Securehost и BEARHOST.

Закрепленная за Proton66 сеть AS198953 состоит из пяти блоков IP-адресов, которые в настоящее время числятся в черных списках Spamhaus и других борцов за чистоту интернета. В период с января по март вредоносную активность в основном проявляли два из них; мишенями чаще всего становились финансовые и ИТ-организации.

Из уязвимостей, которые пытались эксплуатировать злоумышленники, удалось идентифицировать следующие:

- CVE-2025-0108 — возможность обхода аутентификации PAN-OS (Palo Alto Networks);

- CVE-2024-41713 некорректная валидация ввода в NPM-компоненте платформы для совместной работы MiCollab от Mitel;

- CVE-2024-10914 — возможность инъекции команд в D-Link NAS;

- CVE-2024-55591 и CVE-2025-24472 — обход аутентификации в Fortinet FortiOS.

Две последние, по словам экспертов, обычно используются в атаках, нацеленных на внедрение в сеть шифровальщика SuperBlack (итерация LockBit 3.0).

Один из IP-адресов Proton66 засветился в связи с кампанией по внедрению на WordPress-сайты редиректоров на поддельные страницы магазина Google Play. Оба выявленных источника вредоносных JavaScript-инъекций в рамках атак на Android-устройства до недавних пор размещались на московском сервере, а теперь перенесены к гонконгскому хостеру Chang Way Technologies.

Во владениях Proton66 также были обнаружены C2-серверы и хранилища файлов XWorm, StrelaStealer, WeaXor (усовершенствованный вариант шифровальщика Mallox).

Источник