Специалисты Koi Security обнаружили 11 вредоносных расширений в официальном магазине Chrome Web Store.

Расширения могли следить за действиями пользователей, собирать данные об активности браузера и перенаправлять на потенциально опасные сайты.

Большинство вредоносных расширений, задействованных в кампании, получившей имя RedDirection, действительно предоставляли заявленную функциональность. В основном они маскировались под обычные инструменты, такие как подборщик цветов, VPN, увеличитель громкости и эмодзи-клавиатуру.

Хотя исследователи уведомили представителей Google о малвари, некоторые расширения по-прежнему доступны в Chrome Web Store.

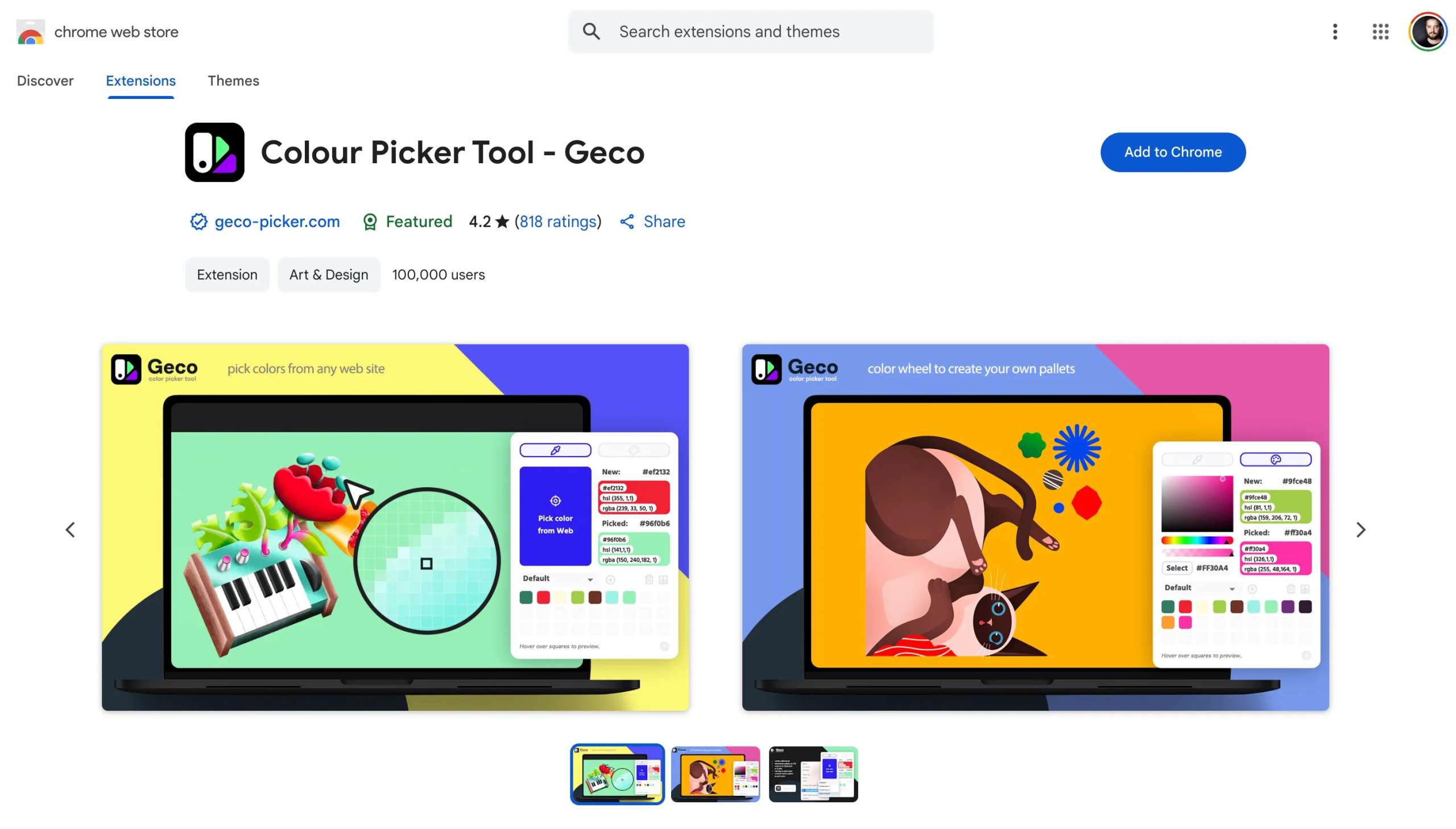

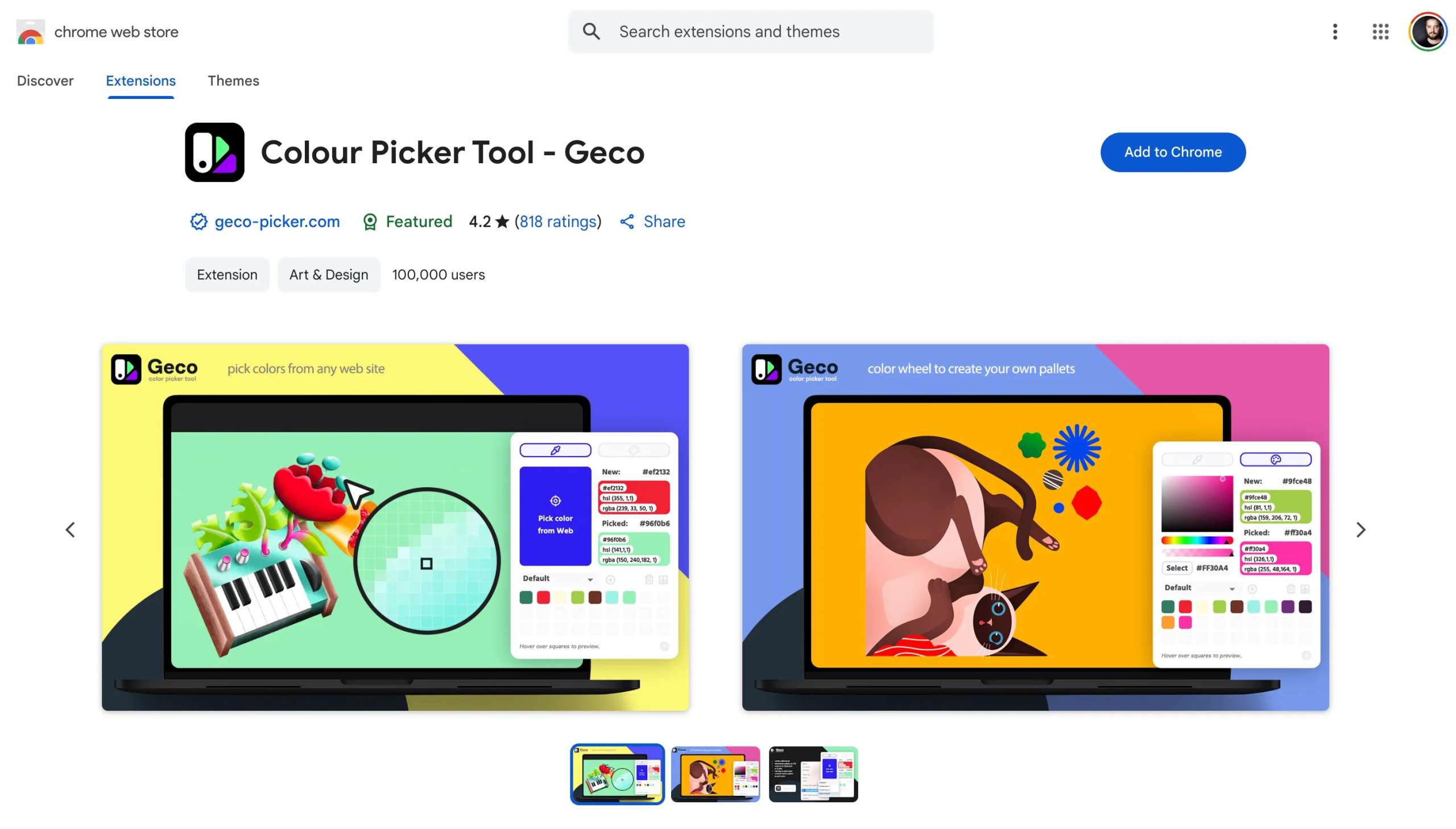

Одно из вредоносных расширений

Многие из опасных расширений были верифицированы, имеют сотни положительных отзывов и продвигались в магазине Chrome, вводя пользователей в заблуждение.

Эксперты рекомендуют пользователям проверить наличие следующих расширений. Если они установлены, их следует удалить как можно скорее:

По словам исследователей, вредоносная функциональность расширений реализована в фоновом сервис-воркере с помощью Chrome Extensions API. Он регистрирует лиснер (listener), который срабатывает каждый раз, когда пользователь переходит на новую страницу. Этот лиснер перехватывает URL посещенного сайта и передает его на удаленный сервер вместе с уникальным ID, по которому можно отслеживать конкретного пользователя.

В ответ сервер может прислать URL для редиректа, и таким образом злоумышленники могут перехватывать сессии и направлять пользователей на опасные сайты, которые используются в атаках. Однако в ходе тестирования специалисты Koi Security не зафиксировали подобных вредоносных редиректов.

Как показал анализ, в первых версиях расширений вредоносного кода не было — он был внедрен позже, посредством обновлений. Более того, некоторые из расширений оставались безвредными несколько лет, поэтому исследователи не исключают, что их могли взломать или захватить третьи лица, которые и внедрили вредоносный код.

Стоит отметить, что помимо опасных расширений для Google Chrome эксперты обнаружили ряд похожих вредоносных расширений для Microsoft Edge, установленных более 600 000 раз:

Пользователям рекомендуется немедленно удалить все перечисленные расширения, очистить историю браузера, проверить систему на наличие малвари и следить за подозрительной активностью в своих аккаунтах.

Источник

Расширения могли следить за действиями пользователей, собирать данные об активности браузера и перенаправлять на потенциально опасные сайты.

Большинство вредоносных расширений, задействованных в кампании, получившей имя RedDirection, действительно предоставляли заявленную функциональность. В основном они маскировались под обычные инструменты, такие как подборщик цветов, VPN, увеличитель громкости и эмодзи-клавиатуру.

Хотя исследователи уведомили представителей Google о малвари, некоторые расширения по-прежнему доступны в Chrome Web Store.

Одно из вредоносных расширений

Многие из опасных расширений были верифицированы, имеют сотни положительных отзывов и продвигались в магазине Chrome, вводя пользователей в заблуждение.

Эксперты рекомендуют пользователям проверить наличие следующих расширений. Если они установлены, их следует удалить как можно скорее:

- Color Picker, Eyedropper - Geco colorpick;

- Emoji keyboard online - copy&paste your emoji;

- Free Weather Forecast;

- Video Speed Controller - Video manager;

- Unlock Discord - VPN Proxy to Unblock Discord Anywhere;

- Dark Theme - Dark Reader for Chrome;

- Volume Max - Ultimate Sound Booster;

- Unblock TikTok - Seamless Access with One-Click Proxy;

- Unlock YouTube VPN;

- Unlock TikTok;

По словам исследователей, вредоносная функциональность расширений реализована в фоновом сервис-воркере с помощью Chrome Extensions API. Он регистрирует лиснер (listener), который срабатывает каждый раз, когда пользователь переходит на новую страницу. Этот лиснер перехватывает URL посещенного сайта и передает его на удаленный сервер вместе с уникальным ID, по которому можно отслеживать конкретного пользователя.

В ответ сервер может прислать URL для редиректа, и таким образом злоумышленники могут перехватывать сессии и направлять пользователей на опасные сайты, которые используются в атаках. Однако в ходе тестирования специалисты Koi Security не зафиксировали подобных вредоносных редиректов.

Как показал анализ, в первых версиях расширений вредоносного кода не было — он был внедрен позже, посредством обновлений. Более того, некоторые из расширений оставались безвредными несколько лет, поэтому исследователи не исключают, что их могли взломать или захватить третьи лица, которые и внедрили вредоносный код.

Стоит отметить, что помимо опасных расширений для Google Chrome эксперты обнаружили ряд похожих вредоносных расширений для Microsoft Edge, установленных более 600 000 раз:

- Unlock TikTok;

- Volume Booster — Increase your sound;

- Web Sound Equalizer;

- Header Value;

- Flash Player — games emulator;

- Youtube Unblocked;

- SearchGPT — ChatGPT for Search Engine;

- Unlock Discord.

«Суммарно эти восемнадцать расширений заразили более 2,3 млн пользователей двух браузеров. Из-за особенностей процесса обновления расширений в браузерах Google и Microsoft, вредоносные версии устанавливались незаметно и автоматически. Это одна из самых масштабных кампаний по взлому браузеров, с которыми нам доводилось сталкиваться», — пишут исследователи.

Пользователям рекомендуется немедленно удалить все перечисленные расширения, очистить историю браузера, проверить систему на наличие малвари и следить за подозрительной активностью в своих аккаунтах.

Источник