В ИБ-компании Point Wild проанализировали образец Windows-стилера Shuyal, объявившегося в июле.

И обнаружили внушительный список целевых браузеров — 19 наименований, в том числе Яндекс Браузер и Tor. Свое имя написанный на C++ зловред (детектится на VirusTotal с результатом 48/72 по состоянию на 8 октября) получил по найденному в экзешнике идентификатору.

От собратьев новобранец отличается не только большим количеством целей, но также умением заметать следы.

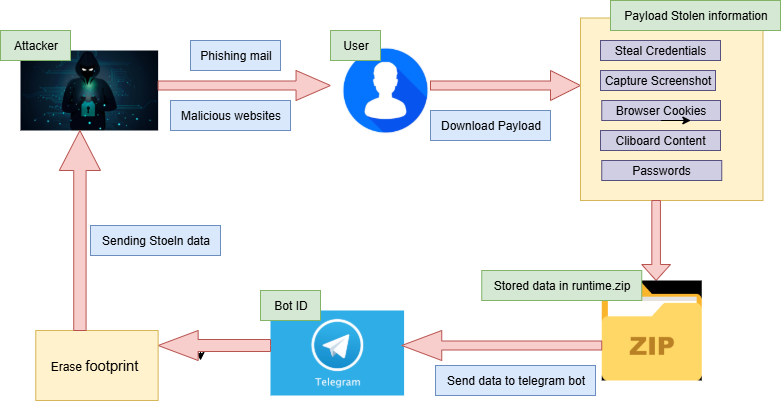

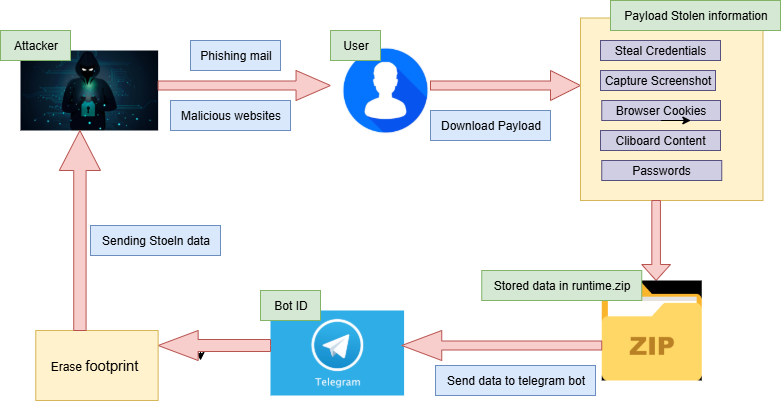

После запуска Shuyal Stealer прежде всего выполняет глубокое профилирование зараженной системы с помощью WMI: собирает данные жестких дисков (модель, серийный номер), подключенной клавиатуры (включая ID), информацию о настройках монитора, чтобы выстроить стратегию кражи данных сообразно конкретным условиям. Троян также прибивает Диспетчер задач, способный выдать запуск вредоносных процессов, и прописывается в системе на автозапуск.

Кража данных осуществляется с помощью скриптов PowerShell. При этом зловреда интересует следующая информация:

Инфостилер также умеет делать скриншоты, чтобы добавить контекст к украденным данным. Вся добыча вместе с журналом вредоносной активности (history.txt) помещается в директорию runtime, специально создаваемую в папке временных файлов.

Для эксфильтрации ее содержимое архивируется (runtime.zip) и затем отсылается в телеграм-бот, который Shuyal находит по вшитому ID. Завершив кражу и вывод данных, Shuyal пытается стереть все следы своего присутствия в системе с помощью скрипта util.bat.

Источник

И обнаружили внушительный список целевых браузеров — 19 наименований, в том числе Яндекс Браузер и Tor. Свое имя написанный на C++ зловред (детектится на VirusTotal с результатом 48/72 по состоянию на 8 октября) получил по найденному в экзешнике идентификатору.

От собратьев новобранец отличается не только большим количеством целей, но также умением заметать следы.

После запуска Shuyal Stealer прежде всего выполняет глубокое профилирование зараженной системы с помощью WMI: собирает данные жестких дисков (модель, серийный номер), подключенной клавиатуры (включая ID), информацию о настройках монитора, чтобы выстроить стратегию кражи данных сообразно конкретным условиям. Троян также прибивает Диспетчер задач, способный выдать запуск вредоносных процессов, и прописывается в системе на автозапуск.

Кража данных осуществляется с помощью скриптов PowerShell. При этом зловреда интересует следующая информация:

- сохраненные в браузере учетки, куки и история посещения сайтов;

- содержимое буфера обмена;

- токены аутентификации из Discord, Discord Canary и Discord PTB.

Инфостилер также умеет делать скриншоты, чтобы добавить контекст к украденным данным. Вся добыча вместе с журналом вредоносной активности (history.txt) помещается в директорию runtime, специально создаваемую в папке временных файлов.

Для эксфильтрации ее содержимое архивируется (runtime.zip) и затем отсылается в телеграм-бот, который Shuyal находит по вшитому ID. Завершив кражу и вывод данных, Shuyal пытается стереть все следы своего присутствия в системе с помощью скрипта util.bat.

Источник